روشهای نفوذ هکرها هر روز بروز میشوند و هر روز شاهد روش جدیدی برای هک و نشت اطلاعات توسط نفوذگران هستیم. در ادامه با هیتوس همراه باشید.

گاهی فکرهای عجیب و جالبی به ذهن هکرها میرسد که باعث میشود تمام تصورات قبلی ما نسبت به امنیت تغییر کند و بار دیگر مطمئن شویم که در جهان آنلاین، امنیت 100٪ امکان پذیر نیست.

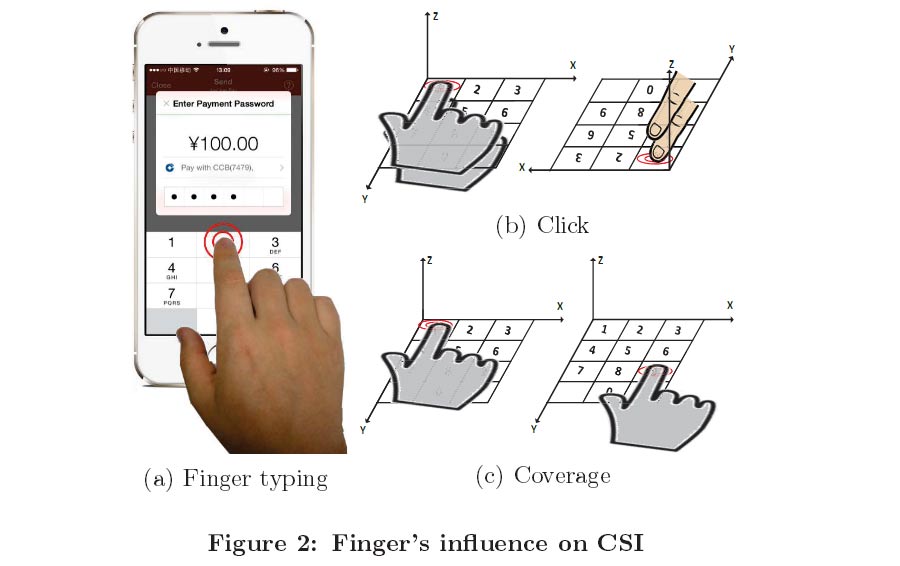

حرکت انگشتان شما روی صفحهی لمسی تلفن همراه باعث تغییری در سیگنال wi-fi میشود و انتقال سیگنال را تحت تاثیر قرار میدهد. همین وقفهی کوچک باعث میشود که هکرها بتوانند با آنالیز و مهندسیِ معکوس حدس بزنند که چه چیزی تایپ میکنید و مسلما به همین روش ممکن است رمز عبور یا هر اطلاعات دیگری که روزانه در تلفنتان تایپ میکنید قابل دسترسی باشد.

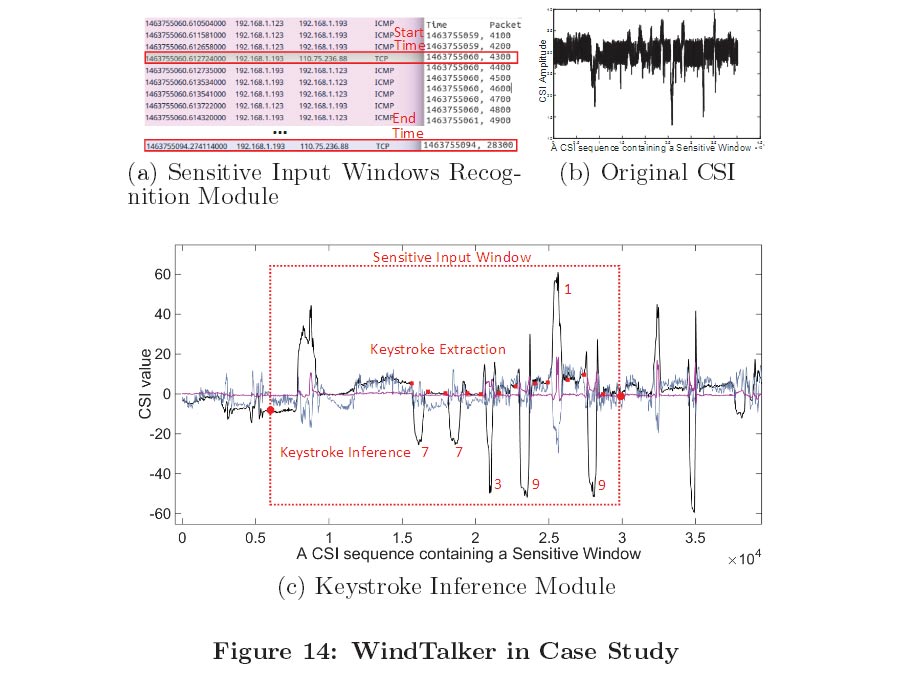

این روش WindTalker نامیده میشود، و تنها زمانی امکانپذیر است که حمله کننده، کنترل Access Point (نقطهی دستیابی Wi-Fi) را در اختیار داشته باشد و از این طریق بتواند اختلالات سیگانال wi-fi را ذخیره و آنالیز کند. و خب مسلم است که حتی با دستابی به Access Point که خودش جای کار دارد، باید از لحظهای که کاربر (قربانی) درحال وارد کردن رمزعبور است هم اطلاع داشته باشد تا بتواند اطلاعات همان لحظه را بررسی و مورد تحلیل قرار دهد.

یکی از روشهای اطلاع از این زمان با دسترسی به همان Access Point فراهم میشود؛ حملهکنندهای که به Access Point دسترسی پیدا کرده است، میتواند با شنودِ ترافیک شبکه، متوجه شود که چه زمانی در صفحهای که لود کردهاید فرم ورود رمزعبور وجود دارد.

هرچند WindTalker؛ تخیلی، و مربوط به آینده به نظر میرسد، ولی درواقع این روش که از طریق سیگنالهای رادیویی انجام میشود، با دستابی به CSI یا Channel State Information امکانپذیر است.

CSI بخشی از پروتکل وای-فای است که اطلاعاتی عمومی در مورد وضعیت سیگنال wi-fi فراهم میکند.

از آنجایی که کاربر هنگام تایپ انگشتش را روی تلفن همراه حرکت میدهد، باعث میشود که اطلاعات CSI سیگنال خروجی از تلفن هم تغییر کند و حملهکننده هم همین تغییرات را شنود و مورد سوءاستفاده قرار میدهد.

روش WindTalker در 68% مواقع موفقیتآمیز است

با توجه به کارایی و صحت آنالیز و پردازش سیگنالها، با جداسازیِ اطلاعات مورد نیاز از CSI، حمله کننده میتواند بطور میانگین 68.3% کاراکترهای تایپ شده توسط کاربر را به درستی حدس بزند. البته کارآمدیِ WindTalker به نوع تلفن همراه کاربر نیز بستگی دارد. همچنین نوع و میزان تایپ و میزان دیتایی که حملهکننده جمعآوری میکند نیز موثر است.

دانشمندان روش WindTalker را در دنیای واقعی هم مورد آزمایش قرار دادهاند و در این آزمایش؛ بدست آوردن رمز عبور کاربر هنگام ورود به سرویس پرداخت AliPay را سوژهی آزمایش قرار دادهاند که نتیجهی آن هم بصورت عمومی منتشر شده است، که در این لینک میتوانید ببینید.

تگ ها: رمز نگاریتست نفوذهک